🪛

SAML認証(ex: EntraID設定)

YESOD 側の情報を取得

Entra ID 側でSAML構成を行うために、以下の情報をYESODから取得します:

| 項目 | 値(例) |

| Entity ID(識別子) | |

| ACS URL(応答URL) | |

| SSOログインURL(任意) |

{namespace}はCSにお問い合わせください。

1. エンタープライズアプリを作成

- Entra 管理センターへアクセス

- 「エンタープライズアプリケーション」→「新しいアプリケーション」

- 独自のアプリケーションを作成

- 任意の名前(例:YESOD SAML)を設定し、アプリを作成

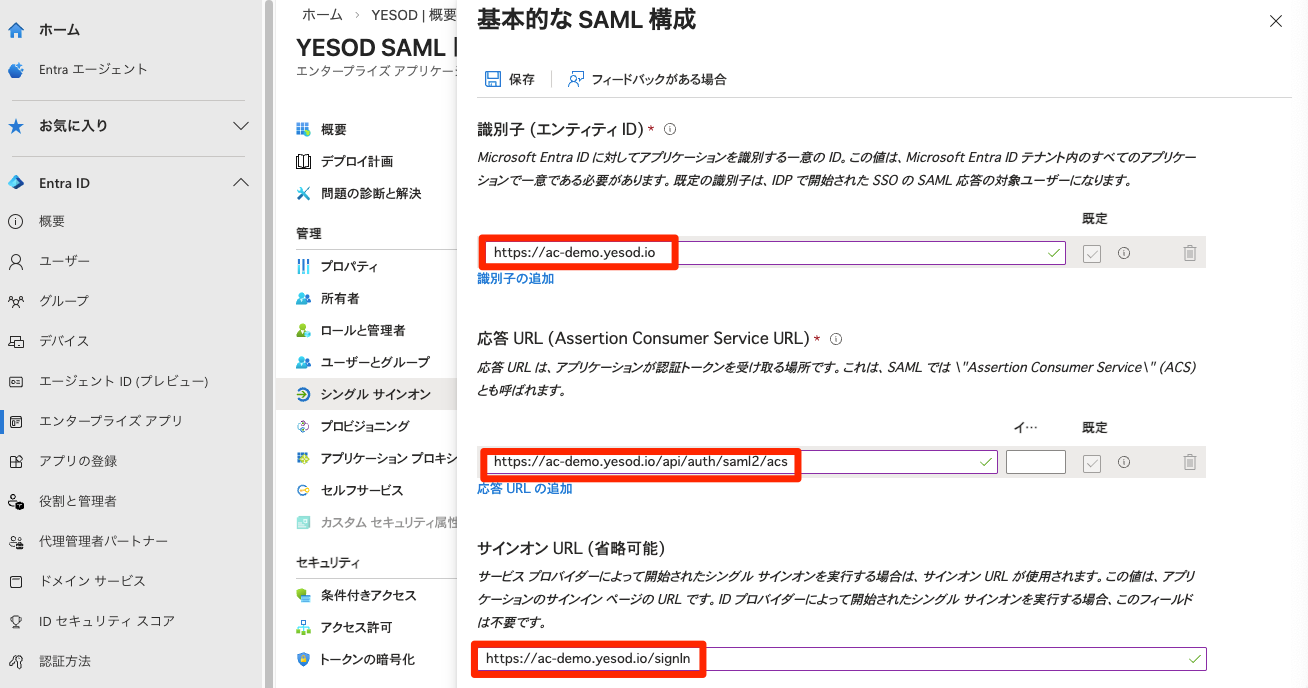

2. シングルサインオン(SAML)の構成

- 「シングルサインオン」>「SAML」 を選択

- 「基本SAML構成」セクションで以下を入力:

| フィールド | 値 |

| Identifier (Entity ID) | |

| Reply URL (ACS) | |

| Sign-on URL(任意) |

※Reply URL の末尾スラッシュ に注意。完全一致が必要です

画像は が ac-demo という場合の設定例